Для Intel прошедшая в четверг отчётная конференция — как две стороны медали. С одной стороны, компания назвала прошедший квартал лучшим в своей истории с финансовой точки зрения: доходы возросли на 4 % по сравнению с последней четвертью 2016 года и составили $17,1 млрд. Но в то же время ей пришлось комментировать ситуацию со ставшей достоянием публики в январе информацией об уязвимостях Spectre и Meltdown, которыми страдают почти все современные процессоры для рынка ПК и серверов.

Сейчас специалисты Intel не знают покоя: они активно сотрудничают с производителями ПК и поставщиками ОС вроде Microsoft, для выпуска заплаток и обновлений прошивок, которые позволили бы смягчить последствия существующих уязвимостей. Более того, первые вышедшие заплатки оказались нестабильными и Intel пришлось порекомендовать пока воздержаться от их использования. Вдобавок все исправления в той или иной мере сказываются на производительности, особенно в секторах вроде облачных вычислений.

«Безопасность — это главный приоритет Intel, основа наших продуктов, и это крайне важно для нашей стратегии, ориентированной на данные, — сказал исполнительный директор Intel Брайан Кржанич (Brian Krzanich) инвесторам во время телеконференции. — Нашей ближайшей целью является предоставление высококачественных заплаток для защиты инфраструктуры клиентов от этих эксплойтов. Мы уже работаем над созданием полупроводниковых исправлений, которые напрямую касаются угроз Spectre и Meltdown и будут применены в будущих продуктах. И эти аппаратные решения начнут появляться в конце текущего года».

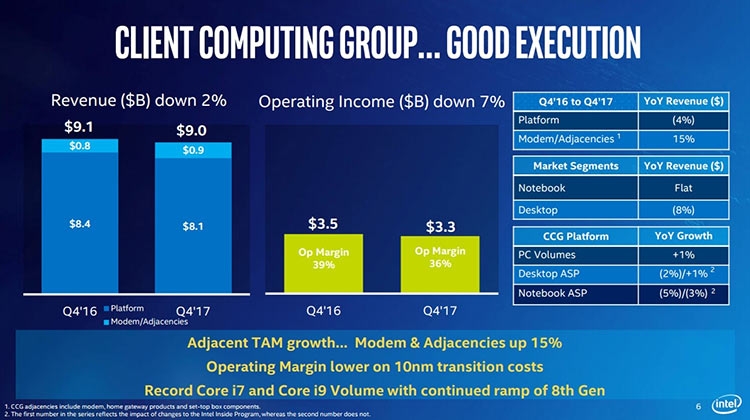

Intel Client Computing Group сообщила о снижении продаж на 2 процента до $9 миллиардов долларов. Доходы от ноутбуков не изменились, а вот продажи на рынке настольных ПК уменьшились на 8 % — весьма неплохой результат на переживающем не лучшие времена рынке. Глава Intel уверил инвесторов, что уязвимости не окажут серьёзного влияния на будущие продажи: «Я могу сказать вам со всей ответственностью, что мы не видим значительного изменения прогнозов продаж в результате всего этого. Я поручил некоторым из самых лучших умов в Intel проработать ситуацию».

У аналитического сообщества с Уолл-стрит были возможности задать господину Кржаничу вопросы по стратегии безопасности чипов Intel. Но вместо этого они интересовались лишь предполагаемыми капитальными затратами и планами компании. Потому общественность и корпоративные пользователи остались пока без ответов на ряд важных вопросов, касающихся исправления уязвимостей на аппаратом уровне. Назовём несколько из них и попытаемся высказать предположения.

1. Когда именно следует ожидать появления исправленных процессоров?

Можно с большой долей уверенности предположить, что речь идёт о конце 2018 года. Основываясь на планах выхода продуктов, это означает, что они могут стать частью уже 14-нм чипов Cascade Lake-X или, возможно, 10-нм Cannon Lake или даже Ice Lake, если последние появятся в этом году.

Стоит отметить, что корпоративный партнёр AMD, а теперь главный аналитик Moor Insights Пэт Мурххед (Pat Moorhead) считает иначе: «Я полагаю, что эти исправления уже существуют в кремнии — в противном случае, мы увидели бы годовую задержку выхода новых чипов». Если это действительно так, то, возможно, уже чипы вроде Coffee Lake-S не будут иметь аппаратных уязвимостей.

2. Смогут ли эти исправления полностью устранить вероятность атак Spectre и Meltdown?

Логично предположить, что в 2018 году Intel придётся обойтись только устранением Meltdown — эта уязвимость вызвана очень агрессивной работой блока предсказания ветвлений в чипах Intel и некоторых процессорах других компаний (например, в ряде ядер ARM Cortex-A и Apple A) и относительно просто исправляется. Побороть проблему Spectre куда сложнее: нужен фундаментальный редизайн архитектуры современных процессоров. Ведь в основе уязвимости лежит сам принцип спекулятивных вычислений, полный отказ от которого означал бы сильное падение производительности CPU.

3. Касается ли это старых чипов или только новых процессоров?

Скорее всего, речь идёт исключительно о CPU следующих поколений. В теории можно предположить выпуск и специальных версий современных процессоров со встроенными исправлениями (маркированных, например, особым суффиксом), но это скользкий путь, который может привести к росту давления на компанию со стороны пользователей и корпоративных клиентов и привести в итоге к затратному отзыву чипов.

4. Какое влияние эти исправления окажут на будущие кристаллы?

При добавлении дополнительных блоков в CPU увеличивается площадь кристалла, что влияет на стоимость. Но не ясно, насколько сложная логика требуется для исправления уязвимостей или будет достаточно лишь мелких изменений.

5. Какое влияние это окажет на производительность?

Пока тесты показывают минимальное снижение производительности при установке заплаток против Meltdown в большинстве задач и более значительное — в ряде специализированных нагрузок, связанных с активным использованием ввода-вывода или частыми обращениями к ядру ОС. В случае аппаратных оптимизаций влияние может оказаться ещё меньше.

6. Как выпуск «исправленных» чипов повлияет на продажи?

В потребительском секторе влияние будет, вероятно, минимальным. В секторе серверов и предприятий, где защита информации играет гораздо более высокую роль, появление новых процессоров может спровоцировать активное обновление парка существующих систем. Аналитик Пэт Мурххед отмечает: «Думаю, что мы можем столкнуться с повышенным спросом на серверы, но не на чипы для ПК, где большинство потребителей вряд ли ощутят снижение производительности».

Так или иначе, всё это скорее догадки — посмотрим, как индустрия будет бороться с проблемой на аппаратном уровне. Кстати, ARM ранее тоже сообщила, что все её будущие ядра Cortex-A будут на момент анонса избавлены от проблем Spectre или Meltdown либо на аппаратном, либо на программном уровне.